Yeni casus yazılım alarmı: Bir tek tık bile gerekmeden iPhone’lara sızıyor

Hurriyet sayfasından alınan verilere göre, Ankara24.com bilgi veriyor.

Yüz milyonlarca Apple kullanıcısının telefonuna sızıp, kişisel bilgileri çalabilecek güçlü bir casus yazılım tespit edildi. Araştırmacılar, siber suç çetelerinin iPhone’ları hack’lemek için eskiden ağırlıklı olarak casuslar ve kolluk kuvvetleri tarafından kullanılan casus yazılım araçlarını kullandığını ortaya koydu. Olay önemli, çünkü artık bütün iPhone kullanıcıları, kişisel mesajları, fotoğrafları, notları ve takvim verilerini ele geçiren istilacı kötü yazılımların hedefi olabilir.

Google, mobil güvenlik firması iVerify ve siber güvenlik şirketi Lookout’tan araştırmacılar, iPhone’un güvenlik açıklarını kullanan iki girişim tespit etti.

Google araştırmacıları bu ayın başlarında, aslen Amerika’da ismi açıklanmayan bir hükümet müşterisi için geliştirilen ama Çinli siber suç çetelerinin eline geçen Coruna isimli gelişmiş bir iPhone hackleme aracı tespit ettiğini açıkladı. Basında çıkan ilgili haberlere göre, casus yazılım, savunma teknolojileri şirketi L3Harris tarafından ABD hükümeti için tasarlandı.

Hacker’lar, Coruna’yı Çince olarak hazırlanan sahte kripto ve finans platformlarına yerleştirerek, bu siteleri ziyaret eden savunmasız iPhone’lara bu casus yazılımı bulaştırdı. Siber saldırganlar söz konusu işlemi, kullanıcıların bir şeye tıklaması ya da bir dosya indirmesi gerektirmeden gerçekleştirdi.

Araştırmacılar geçtiğimiz günlerde de aynı server’da DarkSword isimli başka bir iPhone hack aracı keşfettiklerini kaydetti. DarkSword, “su birikintisi saldırılarının” bir parçası olarak, Ukraynalı haber ve hükümet siteleri dahil olmak üzere belirli siteleri ziyaret eden kullanıcıların iPhone’nuna kolayca bulaşabiliyor. Rusya merkezli bir hacker grubuyla bağlantılı olduğu belirlenen DarkSword’un hükümet birimleriyle ya da siber suç çeteleriyle ilişkili olup olmadığı ise henüz belli değil.

iVerify’dan edinilen bilgiye göre, DarkSword bir cihaza girdiğinde, iMessage ile WhatsApp ve Telegram’daki mesajlara, konum verisine, telefon rehberine, arama geçmişine, WiFi konfigürasyonlarına, tarayıcı geçmişine ve çerezlere ulaşabiliyor.

Her ne kadar DarkSword, Ukraynalı web siteleri ziyaret eden kullanıcıları hedef alsa da Lookout araştırmacıları, casus yazılımın geliştiricilerinin, sunucudaki temel JavaScript kodunu gizlemediğini, bunun da düşük seviyedeki siber suçluların bile aracı kopyalayıp daha geniş bir hedef yelpazesi için yeniden kullanabileceği anlamına geldiğini söylüyor.

Apple Sözcüsü Sarah O'Rourke, temel iOS güvenlik açıklarının, son yıllarda yayınlanan yeni iOS sürümleriyle halihazırda yamalandığını dile getirdi. Şirket ayrıca, işletim sisteminin güncel versiyonlarına erişemeyen eski cihazlar için de bir acil yazılım güncellemesi yayımladı. Sarah O'Rourke ayrıca, Apple’ın tarayıcısı Safari’nin de Google araştırmasında tespit edilen zararlı URL alan adlarını engellediğini belirtti.

ESKİDEN SADECE DEVLET KURUMLARINDA VARDI

DarkSword gibi araçların kopyalanması ya da edinilmesi eskiden sadece iyi finanse edilen devlet kurumları müşterileriyle sınırlıydı. Axios’ta yer alan habere göre, devlet birimleri bu bilgileri gerekli gördükleri isimleri takip edebilmek için kullanıyordu. Şimdi bu araçlara ulaşabilen siber suçlular, bu tür saldırılar düzenlenmesinin önündeki engelleri kaldırıyor ve potansiyel hedef aralığını genişletiyor.

iVerify’ın kurucu ortağı Rocky Cole, “Ticari casus yazılım satıcılarına yapılan yatırımlardaki devasa akış, mobil cihazların sömürülmesiyle ilgili öyle bir ekosistem yarattı ki bu araçlar açıkçası artık her yerde mevcut” değerlendirmesini yaptı.

Apple, çok uzun süredir iPhone'ları son derece güvenli cihazlar olarak pazarlıyor ve bu sayede gizliliğe veya hassas temaslarını korumaya öncelik veren kişilerin ilgisini çekiyor. Ancak Cole, son araştırmaların cihazların eskiden düşünüldüğü kadar güvenli olmayabileceğini gösterdiğini söyledi ve ekledi:

"Artık her bir iPhone kullanıcısının bu konuda endişelenmesi gerekiyor."

Apple sözcüsü O'Rourke ise, Apple cihazlarının “geniş tehdit yelpazesine karşı koruma sunmak amacıyla çok katmanlı bir güvenlik” ile tasarlandığını kaydederek, “Apple'ın dünya çapındaki güvenlik ekiplerinin, kullanıcıların cihazlarını ve verilerini korumak için durmaksızın çalıştığını” belirtti.

‘ARTIK TEHDİTLER FARKLILAŞTI’

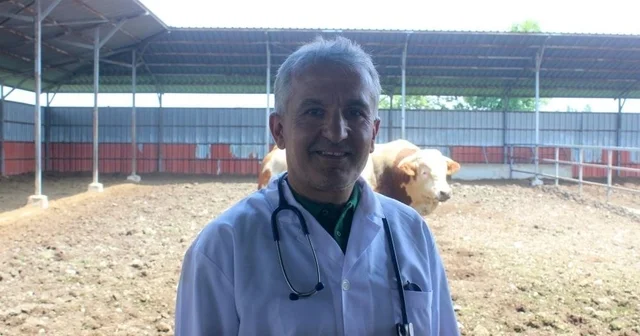

Bilişim Teknolojileri Uzmanı Prof. Dr. Ali Murat Kırık ise, Apple’ın uzun yıllar kapalı ekosistemi ve sıkı denetimleri nedeniyle iPhone’lara virüs girmez algısı oluştuğuna işaret ederek, “Ancak bu hiçbir zaman ‘tamamen imkânsız’ anlamına gelmiyordu. Sadece saldırmak daha zordu” şeklinde konuştu.

Günümüzde ise siber saldırganların daha gelişmiş teknikler, özellikle de birden fazla açığı zincirleyen yöntemler kullanarak iOS gibi sistemleri de aşabildiğinin altını çizen Kırık, “Yani mesele iPhone’un güvensiz olması değil; tehditlerin artık çok daha farklı ve etkin hale gelmiş olması” değerlendirmesini yaptı. Ali Murat Kırık, sözlerini şöyle sürdürdü:

“Bu kapsamda iPhone telefonlar için tehdit oluşturan zararlı yazılım olan DarkSword’u biraz daha geniş çerçevede şöyle değerlendirmek gerekiyor: Google, Lookout ve iVerify gibi güvenlik odaklı yapıların ortaya koyduğu bu tehdit, klasik zararlı yazılımlardan farklı olarak tek bir açık üzerinden değil, zincirleme bir saldırı mimarisi üzerinden çalışıyor. Yani ortada sadece bir ‘bug’ değil, birbiriyle entegre şekilde çalışan çok katmanlı bir istismar süreci var. Tamamen JavaScript tabanlı olması da önemli; çünkü bu, saldırının web üzerinden sessizce başlatılabilmesini sağlıyor. Özellikle iOS 18.4 ile 18.7 arasındaki sürümlerin hedef alınması, mobil işletim sistemlerinin ne kadar karmaşık hale geldiğini ve tek bir güvenlik katmanının yeterli olmadığını bir kez daha gösteriyor.”

ARTIK BİR ŞEYE TIKLAMAMAK KURTARMIYOR

Saldırının en kritik boyutunun ise giriş yöntemi olduğuna vurgu yapan Kırık, “Kullanıcının aktif bir hata yapmasına bile gerek yok. Yani ‘linke tıklamadım, bir şey indirmedim’ demek artık tam bir güvenlik göstergesi değil” dedi.

Sadece zararlı hale getirilmiş bir siteyi ziyaret etmenin yeterli olabildiğini ifade eden Prof. Dr. Kırık, burada genelde Safari üzerinden başlayan bir süreç olduğuna işaret etti:

“Ardından sistemin daha derin katmanlarına doğru ilerleniyor. Daha da dikkat çekici olan ise saldırganların sıfırdan sahte site kurmak yerine, zaten güvenilir kabul edilen siteleri ele geçirip kullanması. Bu da kullanıcı davranışına dayalı güvenlik anlayışını ciddi şekilde zayıflatıyor. Çünkü kişi her gün girdiği bir haber sitesinde ya da resmi bir platformda bile risk altında olabilir.”

Kırık, tespit meselesinin ise işin en problemli kısmı olduğunu belirterek, bu tür gelişmiş casus yazılımların artık kalıcı olmaktan çok “geçici ama etkili” olacak şekilde tasarlandığını dile getirdi. “Yani sisteme giriyor, ihtiyaç duyduğu veriyi çok kısa sürede topluyor ve ardından iz bırakmadan çıkıyor” diyen Kırık, bunun da klasik antivirüs ya da güvenlik taramalarını büyük ölçüde etkisiz hale getirdiğini aktardı:

“Mesajlaşma uygulamaları, e-posta içerikleri, konum verileri, Wi-Fi bilgileri ve hatta kripto cüzdan anahtarları gibi son derece kritik veriler hedeflenebiliyor. Kullanıcı tarafında belirgin bir yavaşlama ya da uyarı olmaması da fark edilmeyi zorlaştırıyor. Ancak hesaplarda anormal hareketler, bilinmeyen cihaz girişleri veya finansal işlemlerde beklenmeyen değişiklikler dolaylı bir alarm olarak görülebilir.”

KULLANICI NE YAPABİLİR?

Mobil güvenliğin artık sadece “kullanıcı dikkatine” bırakılabilecek bir konu olmadığının altını çizen Prof. Dr. Kırık, sistemsel güvenlik ve güncelleme disiplininin çok daha kritik hale geldiğini belirtti. “Bu yüzden en temel ama en etkili adım cihazı güncel tutmak” ifadesini kullanan Kırık, sözlerini şöyle sürdürdü:

“Apple’ın yayınladığı iOS güncellemeleri genellikle bu tür zincir saldırılarda kullanılan açıkları kapatmaya yönelik oluyor. Bunun dışında, özellikle gazeteciler, akademisyenler, kamu görevlileri gibi hassas veriyle çalışan kişiler için ‘Kilitleme Modu’ önemli bir savunma katmanı sağlıyor. Bu mod, cihazın bazı özelliklerini kısıtlayarak saldırı yüzeyini ciddi şekilde daraltıyor.”

Bu tür araçların artık sadece devlet destekli operasyonlarla sınırlı kalmamasının tehdit seviyesini küresel ölçekte arttırdığına dikkat çeken Kırık, değerlendirmesini şöyle noktaladı:

“Yani mesele artık belirli hedeflere yönelik ‘yüksek profilli saldırılar’ değil, daha geniş kullanıcı kitlelerini potansiyel hedef haline getiren bir yapıya dönüşmüş durumda. Bu yüzden bireysel farkındalık, düzenli güncelleme ve temel dijital hijyen alışkanlıkları her zamankinden daha önemli hale geliyor.”

Fotoğraflar: iStock

Bu konudaki diğer haberler:

Bu konudaki diğer haberler: Görüntülenme:114

Görüntülenme:114 Bu haber kaynaktan arşivlenmiştir 30 Mart 2026 07:13 kaynağından arşivlendi

Bu haber kaynaktan arşivlenmiştir 30 Mart 2026 07:13 kaynağından arşivlendi

Giriş yap

Giriş yap

Haberler

Haberler Türkiye'de Hava durumu

Türkiye'de Hava durumu Türkiye'de Manyetik fırtınalar

Türkiye'de Manyetik fırtınalar Türkiye'de Namaz vakti

Türkiye'de Namaz vakti Türkiye'de Değerli metaller

Türkiye'de Değerli metaller Türkiye'de Döviz çevirici

Türkiye'de Döviz çevirici Türkiye'de Kredi hesaplayıcı

Türkiye'de Kredi hesaplayıcı Türkiye'de Kripto para

Türkiye'de Kripto para Türkiye'de Burçlar

Türkiye'de Burçlar Türkiye'de Soru - Cevap

Türkiye'de Soru - Cevap İnternet hızını test et

İnternet hızını test et Türkiye Radyosu

Türkiye Radyosu Türkiye televizyonu

Türkiye televizyonu Hakkımızda

Hakkımızda

En çok okunanlar

En çok okunanlar